Auf die amerikanische Website von LEGO erfolgte ein Hackerangriff: Krypto-Scam, Täuschend echt – und LEGO hat sich zu Wort gemeldet.

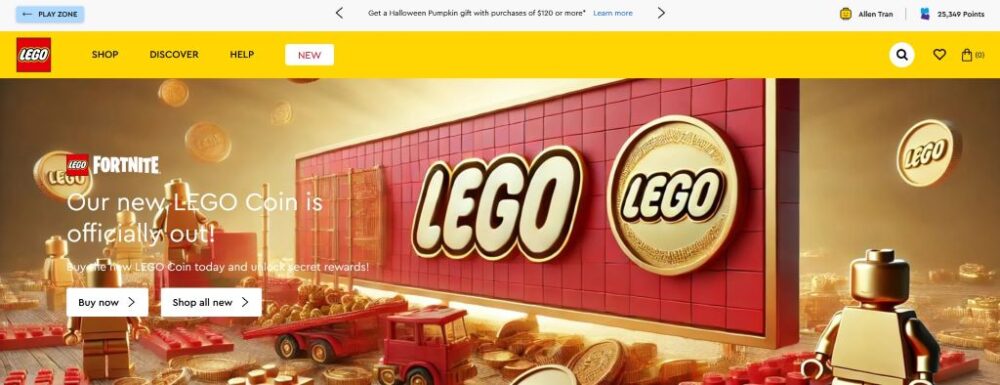

Ein Hackerangriff auf den shop@home in Nordamerika: LEGO.com wurde am Samstag zeitweilig gekapert, wie zunächst der Brick Fan berichtet hat. Krypto-Scam, ein Banner, das „perfekt“ in das sonstige Layout der Website passte, hat für LEGO Tokens geworben. Selbstredend spielt Kryptowährung für LEGO keine Rolle.

Mittlerweile hat sich LEGO zu Wort gemeldet, und folgende Mitteilung veröffentlicht:

„Am 5. Oktober 2024 (4. Oktober abends in den USA) erschien kurzzeitig ein nicht autorisiertes Banner auf LEGO.com. Es wurde schnell entfernt und das Problem wurde behoben. Es wurden keine Benutzerkonten kompromittiert und die Kunden können wie gewohnt weiter einkaufen. Die Ursache wurde identifiziert und wir ergreifen Maßnahmen, um zu verhindern, dass dies erneut passiert.“

Wie lange genau der „falscher Banner“ online war, können wir nicht sagen. Gesichert scheint, dass ein Link zu einer externen Seite führte, auf der dann vermeintliche LEGO Tokens gekauft werden konnten.

Viele Fragezeichen

Hackerangriffe sind kriminell und für eine Firma wie LEGO natürlich keine „PR in eigener Sache“. Erschreckend ist hier für mich, wie professionell alles aufgezogen ist.

Die Werbung für LEGO Tokens wurde in die normale Abfolge an Bildern (Slideshow) integriert, nach wenigen Sekunden Werbung für die Tokens erschien ein Bild, das die neue LEGO Star Wars Jabba’s Sail Barge bewirbt.

Bleibt die Hoffnung, dass LEGO die Sicherheitslücke nun geschlossen hat. Der deutsche LEGO Online Shop war nicht betroffen.

Eure Meinung!

Haben wir unter unseren Lesern IT-Cracks? Simpel gefragt: Wie kann so etwas passieren? Und offenkundig war der Hackerangriff ja gut geplant und vorbereitet. Die Sicherheitslücke muss also schon eine Weile bestanden haben, oder? Glaubt ihr, dass LEGO das Problem in den Griff bekommen hat? Wie kann ein solcher Angriff vermieden werden? Bitte äußert euch sachlich in den Kommentaren. Auch unsere Website wurde vor vielen Jahren gehackt – damals bestanden seitens WordPress Probleme mit den Admin-Zugängen. Dies ist kein Ort für Häme – sondern wir alle wollen stetig dazulernen um Fehler möglichst auszuschließen.

7. Oktober 2024 um 11:27

Wenn Lego sich bedeckt hält, ist es schwer, eine zuverlässige Analyse der Situation durchzuführen.

Es kann ein simpler Phishing-Angriff gegen einen Mitarbeiter im Content-Management gewesen sein. Der dürfte sich dann auf einen guten Start in die Woche freuen.

Alles in allem ist primär die Info „keine Nutzeraccounts wurden kompromittiert“ relevant. Ob man darauf vertraut oder sicherheitshalber doch sein Kennwort ändert, sollte jeder für sich selbst entscheiden.

Es hätte bei einer Fanbase wie Lego sicherlich vielversprechendere Betrugsmaschen gegeben als gerade Kryptowährung. In der Hinsicht vielleicht Glück im Unglück, dass es so offen erkennbar unseriös war.

7. Oktober 2024 um 11:34

Vermuten kann man vieles und ich habe dazu auch ein paar Gedanken anderswo geschrieben, aber ich vermute mal, das Hauptproblem ist wieder, dass man es einfach halten wollte, so dass im Zweifelsfall auch mal die Urlaubsvertretung den Shop aktualisieren kann. Entsprechend gibt es vielleicht offene Verzeichnisse oder eine „versteckte“ Konfigurationsseite, die Änderungen durch User mit niedrigen Privilegien oder ohne Authentifizierung erlauben und die haben die Hacker halt gefunden. Entsprechend müsste man die Daten dann nur hinter die Authentifizierungsschranke schieben und die Nutzerrechte anpassen. Anyway, was es genau war, wird uns LEGO nicht verraten.